Telegram可信执行环境密钥注入的奥秘:安全基石与潜在风险分析**

目录导读

- 引言:Telegram与安全通信的基石

- 核心概念解析:什么是可信执行环境?

- 密钥注入流程详解:在TEE中铸就安全之钥

- 安全意义:为何说这是Telegram的秘密武器?

- 潜在风险与挑战:没有绝对的安全壁垒

- 常见问题解答(Q&A)

- 总结与展望

引言:Telegram与安全通信的基石

在即时通讯领域,安全是用户首要关切,Telegram以其强调隐私和加密的特性脱颖而出,尤其是其“秘密聊天”功能,这一功能背后,是一套复杂而精密的加密体系,其核心环节之一便是将加密密钥安全地植入硬件层面的“保险箱”——可信执行环境中,理解这一过程,是洞悉Telegram安全哲学的关键。

核心概念解析:什么是可信执行环境?

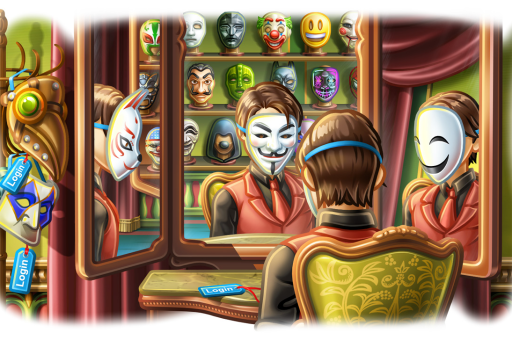

可信执行环境(Trusted Execution Environment, TEE)是现代移动设备处理器(如ARM TrustZone技术)内部一个隔离的安全区域,你可以将其想象为主操作系统(如Android或iOS)内部一个独立的、受硬件保护的“安全屋”。

- 隔离性:TEE与设备的主操作系统隔离,即使主系统被恶意软件攻陷,TEE内的代码和数据通常也能保持安全。

- 完整性:TEE确保在其中运行的代码是经过验证且未被篡改的。

- 机密性:存储在TEE内的敏感数据(如加密密钥)对主系统不可见,无法被直接读取。

正是这些特性,使TEE成为存储最高等级秘密(如端到端加密的私钥)的理想场所。

密钥注入流程详解:在TEE中铸就安全之钥

Telegram“秘密聊天”所使用的端到端加密协议为MTProto,其会话密钥的生成、交换与存储,TEE扮演了关键角色,以下是密钥注入与保护的核心流程:

-

密钥生成与协商:当用户发起秘密聊天时,双方设备会通过加密的DH(Diffie-Hellman)密钥交换协议,协商出一个共享的、唯一的会话密钥,这个过程是端到端的。

-

安全环境准备:Telegram应用会调用设备的安全硬件接口,请求访问TEE,系统会验证应用的身份和请求的合法性。

-

密钥注入与密封:协商出的会话密钥,并不会以明文形式存储在设备的普通文件系统或内存中,而是通过安全通道,被注入到TEE的安全区域,在TEE内部,密钥会与一个“信任根”(通常是设备唯一的硬件密钥)绑定,并可能被“密封”,这意味着,该密钥只能在生成它的同一设备、同一TEE环境(且状态可信)下才能被解密和使用。

-

存储与使用:被TEE保护的密钥,以加密的“Blob”(数据块)形式存储在普通文件系统,当需要进行消息的加密或解密时,Telegram应用会向TEE发起请求,由TEE内部的安全代码使用密钥完成运算,再将结果返回,密钥本身永不离开TEE的安全边界。

这个过程,就如同将一把物理钥匙锁进一个由特殊合金制成的、嵌入墙体的保险箱(TEE),每次使用都需要通过严格的生物识别(硬件验证)来打开保险箱取用钥匙,而钥匙本身绝不会离开保险箱。

安全意义:为何说这是Telegram的秘密武器?

- 抵御设备级入侵:即使手机被植入了木马或恶意软件,攻击者能访问普通存储区,也无法提取出TEE内保护的密钥明文,这极大地提高了提取密钥进行离线解密的难度。

- 保护离线数据:本地缓存的消息数据库通常也使用这些密钥加密,由于密钥受TEE保护,即使手机丢失或数据被物理拷贝,没有通过TEE的合法访问,数据也无法解密。

- 增强协议安全性:将密钥管理这一关键环节下沉到硬件层面,是对MTProto协议安全性的重要加固,构成了深度防御体系的一环。

潜在风险与挑战:没有绝对的安全壁垒

尽管TEE提供了强大的保护,但并非无懈可击:

- 侧信道攻击:通过分析设备的功耗、电磁辐射或时序信息,理论上可能推测出TEE内进行的操作或部分密钥信息。

- 实现漏洞:TEE本身(如TrustZone)的实现可能存在软件漏洞,历史上已有相关研究案例,一旦TEE被攻破,其内所有秘密将暴露。

- 供应链攻击:在设备生产或交付环节,硬件或固件可能被预先植入后门。

- 物理攻击:针对芯片的尖端物理攻击(如探针攻击)成本极高,但对国家级攻击者而言是可能的威胁。

Telegram的安全是协议、软件、硬件共同构成的综合体系,TEE是关键一环,而非全部。

常见问题解答(Q&A)

Q:Telegram的密钥注入和普通聊天云存储的密钥有何不同? A:完全不同,普通聊天(非秘密聊天)的密钥由Telegram服务器管理,数据存储在云端,便于多设备同步,秘密聊天的密钥在用户设备端生成、于TEE内保护,永不接触服务器,实现了真正的端到端加密。

Q:如果我更换手机,秘密聊天的历史记录能恢复吗? A:不能,因为会话密钥与特定设备的TEE绑定,在新设备上无法解密旧设备上TEE密封的密钥,这是端到端加密为保障安全而做出的设计取舍。

Q:TEE技术是否意味着我的聊天内容绝对安全? A:没有绝对的安全,TEE极大地提升了攻击门槛,但如前所述,仍面临侧信道、实现漏洞等高级威胁,它提供了当前消费级硬件上的顶级保护,但用户仍需保持系统更新,警惕钓鱼等社会工程学攻击。

总结与展望

Telegram利用可信执行环境进行密钥注入和存储,是其构建高安全等级通信基础设施的前瞻性实践,它将加密的“信任根”从软件延伸到硬件,为用户的隐私构筑了一道深层防线,安全是一场持续的攻防战,随着攻击技术的演进,TEE的实现和安全也需要不断被审计与加固,对于追求隐私的用户而言,理解Telegram的密钥保护机制至关重要,它既能增强信心,也提醒我们保持审慎,如需体验Telegram的完整安全特性,请确保从官方渠道获取应用,例如访问 纸飞机官网 或下载 纸飞机电脑版,以保障应用本身的纯净与安全。

标签: TEE密钥注入 Telegram安全密钥