Telegram的TEE信任危机:供应商锁定如何威胁隐私承诺?

目录导读

- 可信执行环境(TEE)的技术背景与Telegram的选择

- 供应商锁定现象:Telegram隐私架构的隐性中心化

- TEE供应链的脆弱性:硬件依赖与审计缺失

- 隐私悖论:去中心化愿景与中心化实现的冲突

- 替代方案与用户应对策略

- 问答环节:关于Telegram安全性的关键问题

可信执行环境(TEE)的技术背景与Telegram的选择

可信执行环境(Trusted Execution Environment, TEE)是一种硬件级安全技术,通过在处理器内创建隔离的安全区域,确保敏感代码和数据在隔离环境中执行,即使操作系统被破坏也能保持安全,近年来,Telegram将TEE技术整合到其隐私保护架构中,特别是在秘密聊天(Secret Chats)和端到端加密协议中。

Telegram官方解释称,采用TEE技术是为了防止恶意攻击者提取加密密钥或篡改加密过程,这一技术选择使其不可避免地依赖少数芯片制造商(主要是英特尔和ARM)提供的TEE实现方案,包括英特尔的SGX和ARM的TrustZone技术,这种依赖关系在隐私社区引发了激烈讨论,特别是考虑到Telegram一直以去中心化、抗审查和隐私保护为核心品牌承诺。

供应商锁定现象:Telegram隐私架构的隐性中心化

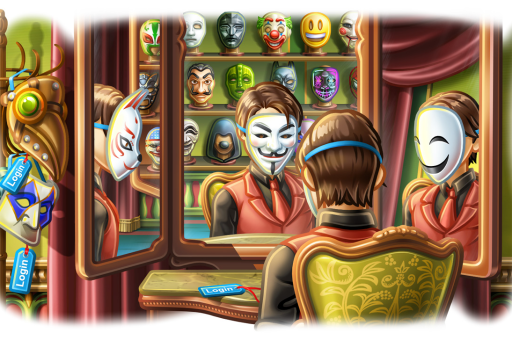

供应商锁定(Vendor Lock-in)通常指用户或组织因技术依赖而难以更换服务提供商的情况,在Telegram的TEE实现中,这种锁定发生在更深层次:整个隐私保护架构依赖于少数几家芯片制造商的专有技术实现。

这种依赖带来了多重风险,TEE技术的实现细节通常不公开,属于商业机密,这意味着独立安全研究人员无法全面审计这些安全隔离区的实际安全性,英特尔和ARM作为商业实体,必须遵守运营所在地的法律法规,包括可能的数据访问要求,硬件层面的漏洞(如英特尔的Foreshadow漏洞)可能直接威胁所有依赖该TEE技术的应用,包括Telegram的隐私功能。

值得注意的是,Telegram在纸飞机官方渠道中强调其加密的独立性,但较少公开讨论其TEE实现的供应链依赖,这种信息不对称可能导致用户对其隐私保护水平产生不准确的理解。

TEE供应链的脆弱性:硬件依赖与审计缺失

硬件供应链安全是信息安全领域长期关注的难题,Telegram的TEE实现不仅依赖特定厂商的芯片,还依赖这些芯片的制造、分发和初始化过程的安全,每个环节都可能成为攻击点或监管突破点。

更令人担忧的是审计缺失问题,虽然Telegram的MTProto加密协议已经过多次独立审计,但其TEE实现却难以进行同等程度的审查,硬件层面的安全功能往往作为“黑箱”存在,用户只能信任制造商的安全声明,当用户在纸飞机电脑版或移动端使用Telegram时,他们实际上是在信任一个由多层闭源组件构成的复杂系统,其中TEE层是最不透明的部分。

历史上,TEE技术已经暴露出多个严重漏洞,2018年研究人员发现了影响英特尔SGX的Foreshadow攻击,能够从安全隔离区提取敏感信息,这类漏洞的存在表明,即使是最先进的硬件安全技术也不能提供绝对安全保障,而依赖单一或少数组件的架构会放大系统性风险。

隐私悖论:去中心化愿景与中心化实现的冲突

Telegram创始人帕维尔·杜罗夫多次强调对抗数字威权主义、保护用户隐私的使命,TEE的供应商锁定现象与这一愿景形成了鲜明对比,暴露出一个根本性矛盾:追求去中心化的通讯平台却依赖于高度中心化的硬件安全技术。

这种架构选择可能源于实际工程考虑——TEE确实提供了一定级别的安全保障,且目前没有广泛可用的开源替代方案,但这也引发了哲学层面的质疑:当隐私保护依赖于少数几家跨国公司控制的技术时,这种保护是否真的符合去中心化和抗审查的原则?

对于从纸飞机官网下载Telegram的用户而言,他们可能并未意识到,自己选择的“隐私优先”通讯工具在最底层依赖于可能与政府机构合作的企业技术,这种认知差距可能带来错误的安全感。

替代方案与用户应对策略

面对TEE供应商锁定的问题,用户和开发者社区正在探索多种替代方案:

- 多元化TEE供应商:推动Telegram支持更多TEE实现,减少对单一厂商的依赖

- 软件替代方案:开发和完善纯软件的隐私保护技术,如完全同态加密或多方计算

- 透明化努力:要求TEE制造商提供更多技术细节和可验证的安全保证

- 混合方法:结合多种隐私增强技术,避免单一故障点

对于普通用户,了解Telegram隐私保护的局限至关重要,使用秘密聊天功能时,应认识到其安全性不仅取决于加密协议,还取决于底层硬件安全性,保持软件更新至最新版本可以确保已知漏洞得到修补。

用户还可以考虑多应用策略,不将所有敏感通信集中在单一平台上,对于那些特别关注硬件级隐私风险的用户,了解不同设备平台(如不同芯片组手机)的TEE实现差异可能有助于做出更明智的选择。

问答环节:关于Telegram安全性的关键问题

问:Telegram的TEE依赖是否意味着其加密容易被破解?

答:不一定,TEE依赖主要影响的是供应链安全和潜在的后门风险,而不是直接削弱加密算法本身,Telegram的MTProto协议在密码学层面仍然是强大的,但TEE供应商锁定可能引入非密码学的攻击面,目前没有证据表明Telegram加密已被破解,但理论风险确实存在。

问:普通用户应该如何安全地使用Telegram?

答:始终使用秘密聊天功能进行敏感对话;定期从官方渠道如纸飞机下载更新应用;第三,开启所有可用的安全功能,如两步验证;第四,对特别敏感的信息考虑使用额外加密层;保持对Telegram安全公告的关注。

问:有没有完全避免TEE供应商锁定的替代通讯应用?

答:Signal是Telegram的主要竞争对手,其加密协议受到广泛赞誉,且不依赖TEE技术提供安全保障,所有现代通讯应用都在一定程度上依赖硬件和操作系统的安全性,完全避免供应链风险几乎不可能,关键区别在于Signal的加密实现更透明且经过广泛审计。

问:Telegram能否在未来解决TEE供应商锁定问题?

答:技术上有可能,但面临挑战,Telegram可以探索支持开源TEE实现或开发不依赖硬件安全区的加密方案,考虑到Telegram的开发资源和隐私承诺,社区期待其在这方面取得进展,用户可以关注官方公告了解相关改进。

Telegram的隐私保护架构代表了即时通讯安全的重要尝试,但其TEE实现中的供应商锁定问题提醒我们,真正的数字隐私需要从硬件到软件的全栈考虑,随着技术发展和公众意识提高,我们期待看到更加透明、去中心化的隐私保护方案出现,让用户能够真正掌控自己的通信安全,在此之前,了解工具的限制与了解其功能同样重要。